Entenda o suposto vazamento de 16 bilhões de credenciais: o que realmente aconteceu segundo nossa equipe de CTI

Nas últimas semanas, uma notícia tomou conta de sites, redes sociais e grupos de tecnologia: o suposto vazamento de 16 bilhões de credenciais, incluindo logins e senhas de grandes empresas como Google, Apple, Facebook, entre outras.

Manchetes como "Maior vazamento da história" e "16 bilhões de senhas fresquinhas vazadas" circularam amplamente, criando um clima de alarme generalizado. Mas… o que realmente está por trás desse caso? Existe um risco real para empresas e usuários?

A seguir, trazemos uma análise objetiva e técnica feita pela nossa equipe de Cyber Threat Intelligence (CTI) do QuimeraX.

Nossa atuação no caso

Antes mesmo da mídia começar a repercutir o caso, nossa equipe de CTI já monitorava movimentações relacionadas a essas bases de dados.

Nossa investigação foi conduzida com base em diversas fontes: fóruns cibercriminosos, inteligência de fontes públicas (OSINT), vazamentos privados e mercados de venda de credenciais na deep e dark web.

Durante o processo, realizamos uma análise técnica aprofundada, correlacionando os dados encontrados com domínios, contas e ativos monitorados, para avaliar se haveria algum impacto direto sobre nossos clientes.

A realidade técnica por trás dos 16 bilhões de credenciais

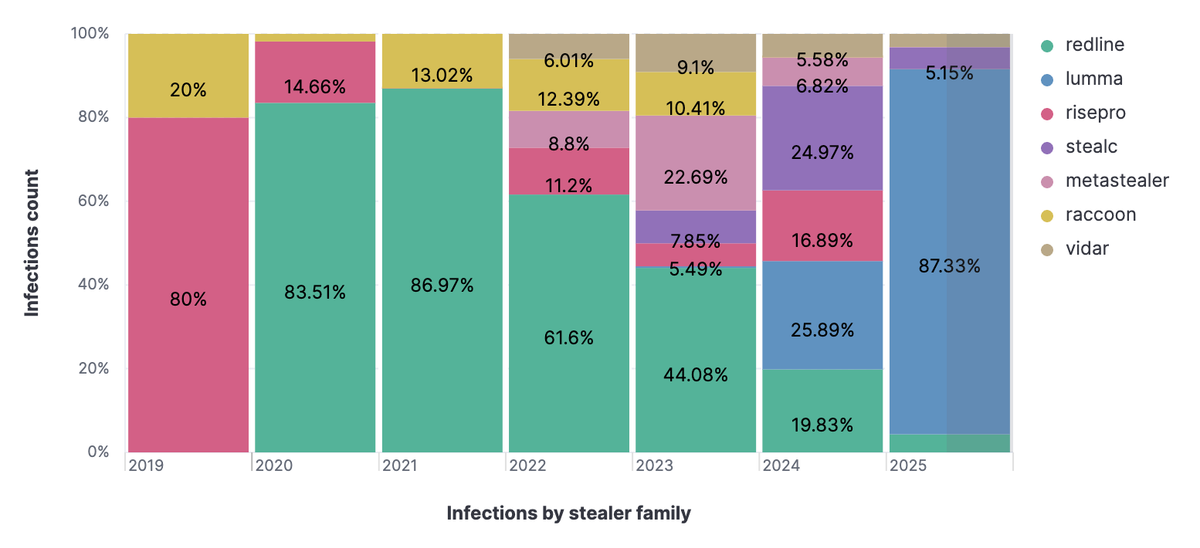

Tecnicamente, o que foi divulgado é uma grande compilação de dados antigos, obtidos ao longo de anos por malwares conhecidos como infostealers.

Esses malwares infectam dispositivos individuais (principalmente computadores pessoais) e coletam informações armazenadas nos navegadores, como:

- Endereços de e-mail e nomes de usuário.

- Senhas, muitas vezes em texto claro.

- URLs ou domínios associados às contas.

- Em alguns casos, cookies de sessão ou tokens de autenticação.

É Importante reforçar: esses dados não foram extraídos de servidores corporativos, muito menos de provedores como Google ou Apple. A origem é o dispositivo do usuário final infectado por malware.

Outro ponto crítico: os números divulgados não refletem a quantidade de credenciais únicas e válidas. Para que o total de 16 bilhões fosse realmente atingido apenas com novas infecções, seria necessário um evento de infecção em massa afetando centenas de milhões de máquinas ao redor do mundo, algo que não condiz com a realidade observada por nossas ferramentas de monitoramento global de ameaças.

Além disso, a própria estrutura das bases analisadas indica desorganização, com forte presença de dados duplicados, entradas inválidas ou até sintéticas, geradas artificialmente para inflar o volume. Ou seja, o valor prático e estratégico desses dados para cibercriminosos é, na maioria dos casos, bastante limitado.

O papel da mídia e a narrativa sensacionalista

Durante a cobertura do caso, percebemos uma abordagem fortemente sensacionalista por parte de diversos veículos de mídia e perfis de redes sociais. Manchetes como "Senhas de Google, Apple e Facebook expostas" e "16 bilhões de credenciais fresquinhas" criaram um cenário de pânico desproporcional.

Esse tipo de narrativa desconsidera pontos fundamentais:

- A maior parte dos dados é antiga e já circulava em fóruns clandestinos.

- Há grande volume de duplicações e registros inválidos.

- As credenciais foram coletadas de dispositivos pessoais infectados, e não de servidores corporativos.

Aqui, no QuimeraX Intelligence, tratamos esse tipo de incidente com a seriedade e o contexto técnico que ele merece. Não seguimos o alarde da mídia. Seguimos dados, análises e, principalmente, a inteligência.

Existe algum risco real?

De forma objetiva: para organizações com um mínimo de maturidade em segurança (uso de MFA, gestão de credenciais, proteção de endpoints, etc.), o risco imediato é muito baixo.

As possíveis consequências para quem ainda reutiliza senhas antigas ou fracas incluem:

- Phishing direcionado, explorando informações expostas.

- Tentativas de credential stuffing (uso automatizado de senhas vazadas para tentar acessar serviços online).

Mas, considerando o perfil das informações e as medidas de segurança já implementadas pela maioria das empresas, não vemos motivo para alarme generalizado.

Nossa posição e ações da equipe de CTI

Esse tipo de "mega vazamento", com números impressionantes mas baixa qualidade técnica, não é novidade para profissionais de Threat Intelligence.

Eventos como esse fazem parte de um fenômeno recorrente no ecossistema de ameaças cibernéticas, onde bases antigas são recicladas, ampliadas e divulgadas como se fossem incidentes inéditos.

Nossa equipe segue com monitoramento contínuo e análise proativa dessas movimentações, acompanhando fontes abertas, fóruns clandestinos e mercados de venda de credenciais.

Qualquer nova evolução realmente relevante será devidamente avaliada e comunicada ao mercado de forma responsável, sempre com foco técnico e fundamentada em dados concretos — e não em manchetes sensacionalistas.

Recomendações para usuários e empresas

Mesmo que este caso específico não represente um risco crítico, sempre recomendamos boas práticas de segurança:

- Mantenha autenticação multifator (MFA) ativa em todos os serviços.

- Evite reutilizar senhas entre contas pessoais e corporativas.

- Realize campanhas internas de conscientização sobre os riscos de infostealers e phishing.

- Garanta que endpoints estejam protegidos com antimalware e EDRs atualizados.

- Para ambientes críticos, adote soluções de monitoramento de vazamentos e exposição de credenciais.

Conclusão

Nem tudo que viraliza na mídia representa uma ameaça real.

O suposto vazamento de 16 bilhões de credenciais é, na prática, um reflexo da soma de anos de vazamentos antigos, coleta de malware e duplicações.

Aqui no QuimeraX, através do nosso time de Cyber Threat Intelligence, seguimos fazendo o que sempre fizemos: olhar além do sensacionalismo, avaliar riscos de forma técnica e proteger nossos clientes com base em fatos.

Agende uma demonstração da plataforma em nosso site: https://quimerax.com

![[PT] From Data Leak to Intelligence: Analyzing the C&M Software Exposure](/content/images/size/w720/2025/12/image-9.png)

![[PT] The Brazilian cybercrime community is now building a nationwide Facial Recognition System](/content/images/size/w720/2025/08/2025-08-04_11-46.png)